فراتر از قفل (Beyond the Padlock)

نکات کلیدی

- گواهی شفافیت یا Certificate Transparency (CT) یک سیستم ثبت قابلراستیآزمایی و فقطافزودنی ارائه میدهد که به شناسایی گواهیهای TLS مخرب یا اشتباهاً صادرشده کمک میکند و با ثبت عمومی و تغییرناپذیر هر صدور گواهی، امنیت مدل اعتماد اینترنت را تقویت میکند.

- ناتوانی مراکز صدور گواهی سنتی در خودنظارتی، که با رخنهها و گواهیهای سرکش نمایان شده است، سازوکارهایی مانند CT را برای اعتماد عمومی و پاسخگویی ضروری کرده و تضمین میکند حتی مراکز صدور گواهی بدرفتار هم نتوانند گواهیهای مخرب را پنهان کنند.

- پذیرش CT توسط مرورگرهای اصلی مانند کروم، فایرفاکس و سافاری، چشمانداز زیرساخت کلید عمومی وب را دگرگون کرده و «برچسبهای زمانی امضاشده گواهی» یا SCTها را به الزام اعتبارسنجی اعتماد تبدیل کرده است.

- تیمهای عملیاتی میتوانند با استفاده از لاگهای CT، مانیتورها و ابزارهایی مانند crt.sh و ct-go دامنههای خود را بهصورت پیشدستانه ممیزی کنند، صدور اشتباه را شناسایی کرده و در برابر فناوری سایه و دامنههای فیشینگ محافظت ایجاد کنند.

- نوآوریهای نوظهور مانند Static Sunlight، پروتکلهای گاسیپ و معماریهای ثبت آماده برای پساکوانتوم، آینده گواهی شفافیت را شکل میدهند و امنیت، کارایی و اعتماد اکوسیستم را ارتقا میدهند.

مراکز صدور گواهی نگهبانان امنیت اینترنت هستند، اما تاریخ نشان داده است حتی مورداعتمادترین آنها هم میتوانند منحرف شوند. این مقاله بررسی میکند چرا گواهی شفافیت معرفی شد، چگونه کار میکند و چه معنایی برای آینده اعتماد دیجیتال دارد. رخنههای واقعی را واکاوی میکنیم، به معماری CT شامل لاگها، مانیتورها و ممیزها میپردازیم و بررسی میکنیم چگونه CT در حال بازشکلدهی اکوسیستم TLS است.

چرا دیگر به قفل (Padlock) اعتماد نمیکنیم

برای دههها، Padlock کنار نوار آدرس مرورگر نشانه قطعی امنیت آنلاین بود. اما در پشت صحنه، این نماد آشنا بر شبکهای شکننده از مراکز صدور گواهی تکیه داشت؛ شرکتهای خصوصیای که مسئول تأیید هویت وبسایتها و صدور گواهیهای دیجیتال بودند.

متأسفانه این مدل بهطرزی نگرانکننده مستعد سوءاستفاده بوده است.

از مداخله دولتها گرفته تا بهداشت عملیاتی ضعیف، اکوسیستم گواهی بارها دچار نقض اعتماد شده است. مشکل رمزنگاری نبود، بلکه این بود که به چه کسی برای تأیید مالکیت و هویت اعتماد میکردیم.

Padlock، در نهایت، قابل جعل بود.

به همین دلیل CT معرفی شد؛ یک ثبت فقطافزودنی و قابل ممیزی عمومی از تمام گواهیهای صادرشده. CT با شفاف و قابلراستیآزماییکردن اعتماد، مکمل TLS است.

در این مقاله توضیح میدهیم CT چگونه کار میکند، چرا اهمیت دارد و مهندسان زیرساخت و معماران امنیتی هنگام ساخت و بهرهبرداری از سرویسها در وب شفاف امروز چه چیزهایی باید بدانند.

درک مسئله: وقتی مراکز صدور گواهی سرکش میشوند

تصور کنید یک برنامه وب امن با گواهی TLS درست پیکربندیشده دارید. همهچیز خوب به نظر میرسد… تا زمانی که متوجه میشوید یک گواهی سرکش برای دامنه شما بدون اطلاعتان توسط یک مرکز صدور گواهی بهخطرافتاده صادر شده است.

این فرضی نیست. در ادامه، تاریخچهای کوتاه اما بدنام از شکستهای مراکز صدور گواهی آمده است:

دیجینوتار (۲۰۱۱)

هکرها این مرکز هلندی را نفوذ کردند و بیش از ۵۰۰ گواهی جعلی، از جمله برای گوگل، صادر شد. دولت هلند اعتماد به دیجینوتار را لغو کرد، اما نه پیش از وقوع گسترده حملات مرد میانی.

سایمنتک (۲۰۱۵ تا ۲۰۱۷)

به صدور گواهیهای آزمایشی برای دامنههای واقعی مانند google.com متهم شد. در نهایت، تمام ریشههای سایمنتک توسط کروم و فایرفاکس بیاعتماد شدند.

تراستویو، CNNIC و دیگران

هر یک به صدور گواهیهای مشکوک یا غیرمجاز گرفتار شدند و اغلب به آزمایشهای داخلی یا منافع ملی استناد کردند.

این رویدادها نقص بنیادین مدل مراکز صدور گواهی را آشکار میکند: یک سیستم اعتماد چندبهچند که در آن یک نقطه شکست واحد، یعنی هر مرکز صدور گواهی، میتواند هر وبسایتی را به خطر بیندازد. مرورگرها به همه ریشهها بهطور برابر اعتماد میکردند.

چرا این وضعیت ادامه داشت؟ تا پیش از CT، هیچ سابقه عمومی از گواهیهای صادرشده وجود نداشت. مگر اینکه مالک سایت از طریق بررسیهای لغو کند و کمکاربرد متوجه گواهی جعلی میشد، سوءاستفاده میتوانست پنهان بماند.

گواهی شفافیت چگونه کار میکند

گواهی شفافیت یک ثبت فقطافزودنی و قابلراستیآزمایی رمزنگارانه از تمام گواهیهای صادرشده توسط مراکز سازگار معرفی میکند. این لاگها هر صدور گواهی را قابل مشاهده و ممیزی میسازند.

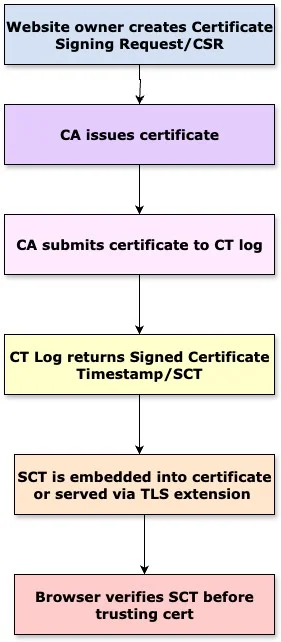

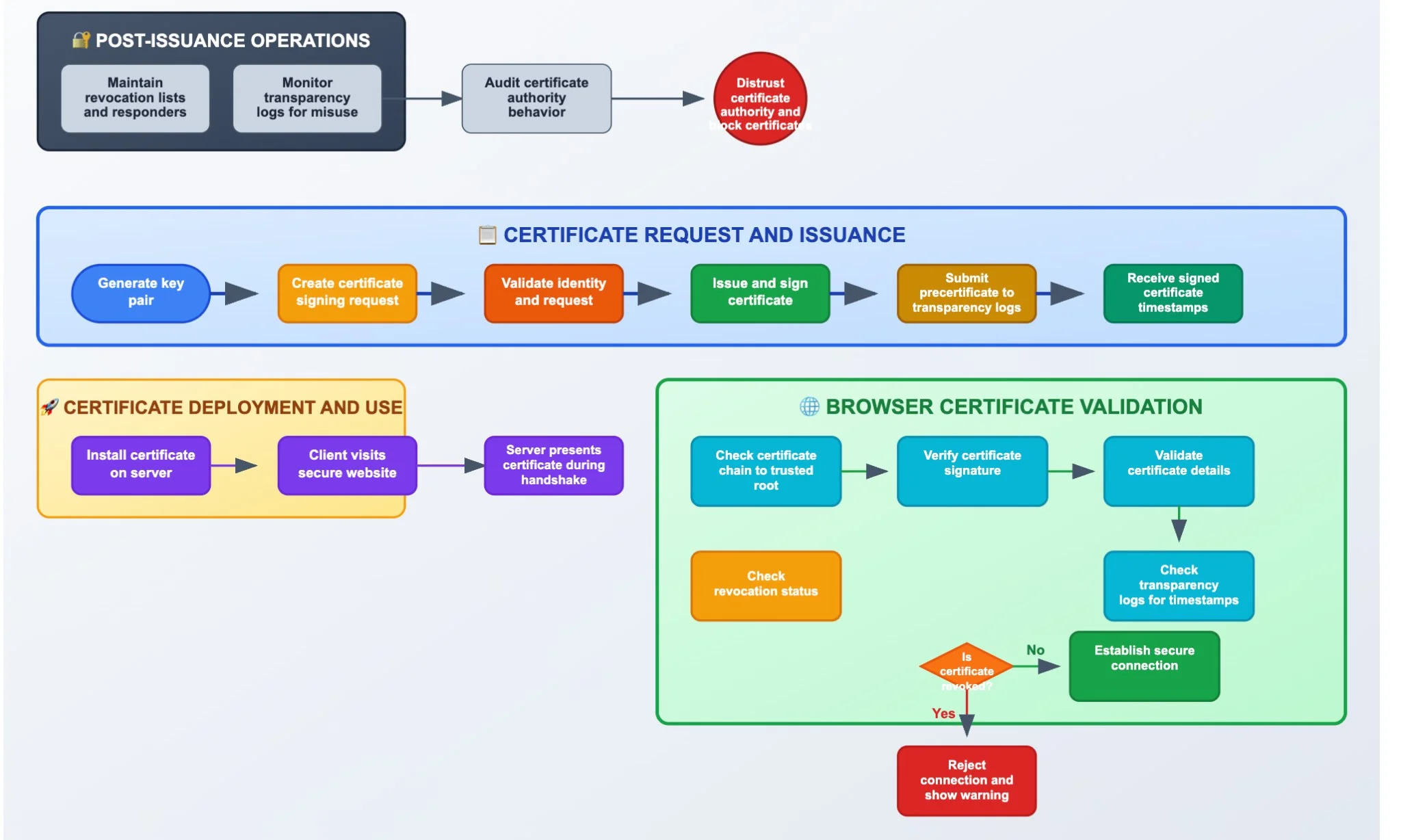

فرآیند بهصورت خلاصه چنین است:

- در زمان تولید درخواست امضای گواهی، مالک وبسایت یک درخواست امضای گواهی برای دریافت گواهی TLS از مرکز صدور گواهی ایجاد میکند.

- در زمان صدور گواهی، مرکز درخواست را بررسی کرده و گواهی TLS را صادر میکند.

- در مرحله ارسال به لاگ، مرکز صدور گواهی گواهی یا پیشگواهی را به یک یا چند لاگ CT ارسال میکند؛ ساختارهای داده عمومی و فقطافزودنی که معمولاً بر پایه درخت مرکل هستند و به هر کسی اجازه جستوجو میدهند. درخت مرکل یک ساختار داده رمزنگارانه است که فقطافزودنیبودن و مقاومبودن در برابر دستکاری را تضمین میکند.

- یک SCT وعدهای امضاشده رمزنگارانه از سوی لاگ CT است که اعلام میکند گواهی دریافت شده و در لاگ درج خواهد شد.

- پس از ارسال، لاگ CT، SCT را به مرکز صدور گواهی بازمیگرداند.

- SCT در گواهی نهایی تعبیه میشود یا در هنگام دستدهی TLS ارائه میگردد.

- مرورگرهایی مانند کروم، فایرفاکس و سافاری گواهیهای بدون SCT معتبر موردنیاز برای اعتماد را رد یا علامتگذاری میکنند.

- مالکان دامنه با استفاده از ابزارها، لاگهای CT را برای شناسایی پیشدستانه گواهیهای سرکش یا اشتباه بررسی میکنند.

چرا این رویکرد مؤثر است

با ترکیب تضمینهای رمزنگارانه مانند درختهای مرکل، ثبت عمومی و اعمال سیاست توسط مرورگرها، اکوسیستم عملاً امکان صدور مخفیانه یک گواهی جعلی توسط یک مرکز را بدون شناسایی از بین میبرد.

ساخت یک اکوسیستم امن گواهی شفافیت

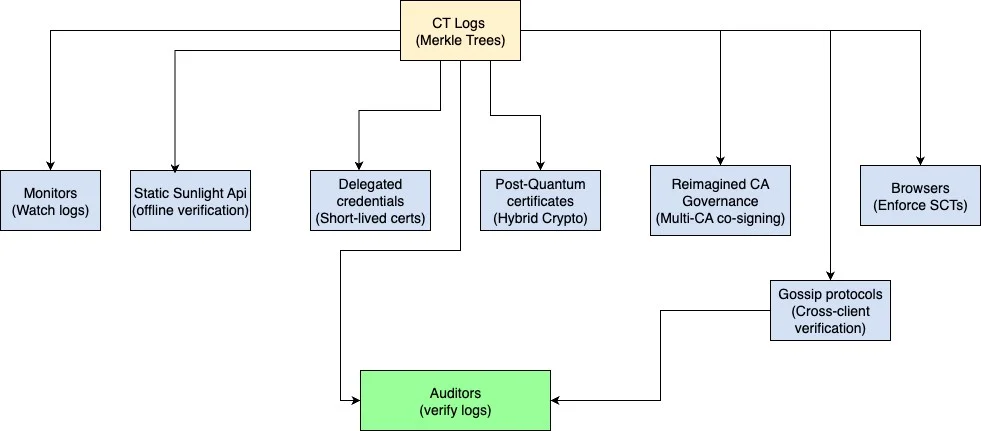

اجرای عملی CT فراتر از لاگهاست و به مجموعهای از مانیتورها، ممیزها و کلاینتها نیاز دارد.

- لاگهای CT باید الزامات سختگیرانهای را رعایت کنند: فقطافزودنیبودن، اثبات رمزنگارانه درج، دسترسپذیری بالا و چرخش لاگ.

- مانیتورها بهطور پیوسته لاگها را برای گواهیهای جدید رصد میکنند و در صورت مشاهده گواهی سرکش، به مالکان دامنه هشدار میدهند.

- ممیزها تمامیت لاگها را بررسی میکنند تا مطمئن شوند ورودیها حذف یا دستکاری نشدهاند.

- پروتکلهای گاسیپ رفتار نادرست لاگها را کشف میکنند؛ مثلاً اگر یک لاگ نماهای متفاوتی به کلاینتهای مختلف ارائه دهد، گاسیپ امکان راستیآزمایی متقابل را فراهم میکند.

گوگل چندین لاگ CT در مقیاس تولید اجرا میکند. هر مرورگر مدرنی مانند کروم برای معتبر دانستن گواهیهای EV و DV به حداقل دو یا سه SCT از لاگهای مستقل نیاز دارد.

توجه: گواهیهای اعتبارسنجی گسترده هویت را بهصورت تقویتشده بررسی میکنند، در حالی که گواهیهای اعتبارسنجی دامنه فقط مالکیت دامنه را تأیید میکنند.

بهعنوان نمونه، سیاست گوگل کروم همه مراکز مورداعتماد عمومی را ملزم به ارسال به لاگهای CT میکند و پس از مهلت اعمال CT، گواهیهای فاقد SCT معتبر را رد میکند.

گواهی شفافیت در عمل: ابزارها و یکپارچهسازی واقعی

گواهی شفافیت دیگر صرفاً یک ایده نیست؛ زیرساختی عملیاتی است و مهندسان ابزارهای متعددی برای استفاده از آن دارند:

- crt.sh یک رابط جستوجوپذیر روی چندین لاگ CT است. دامنه خود را وارد کنید و همه گواهیهای صادرشده را ببینید.

- فهرست لاگهای گواهی شفافیت گوگل، تمام لاگهای مورداعتماد، اپراتورها و وضعیت آنها را نشان میدهد.

- پروژههای متنباز مانند certstream و go-ct به ساخت مانیتورها و ممیزهای سفارشی کمک میکنند.

- سازمانهای بزرگ از خودکارسازی برای ادغام پایش CT در خطوط CI/CD امنیتی استفاده میکنند.

پذیرش واقعی CT شامل اجرای مانیتور توسط فیسبوک، ادغام بررسی CT در فرایند راهاندازی TLS کلودفلر و الزام ارسال همه گواهیها به لاگهای CT توسط Let’s Encrypt است.

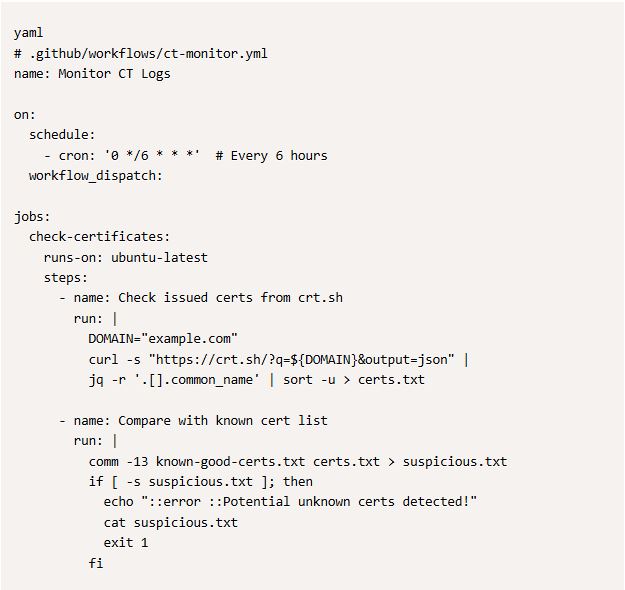

شروع کار با گواهی شفافیت: نکات عملی برای مهندسان

- دامنههای خود را روی لاگهای عمومی CT پایش کنید و با ابزارهایی مانند crt.sh یا Certstream صدورهای غیرمجاز را زودهنگام شناسایی کنید.

- پایش CT را در خطوط CI/CD ادغام کنید تا با ظاهرشدن گواهی جدید برای دامنهها، هشدار خودکار دریافت کنید.

- از کتابخانههای متنباز برای ساخت مانیتورهای سفارشی یا ادغام بررسی CT در ابزارهای امنیتی استفاده کنید.

- از سیاستهای مرورگرها آگاه بمانید تا گواهیها با الزامات CT مرورگرهای اصلی سازگار باشند.

پایش CT از طریق GitHub Actions

خودکارسازی دیدپذیری CT در خطوط DevOps

برای عملیاتیکردن ممیزی CT در محیط تولید، تیمها میتوانند پایش گواهی را با GitHub Actions خودکار کنند.

اعتبارسنجی SCTها در CI/CD یا پاسخ به رخداد

راستیآزمایی دستی SCTها در ممیزیها: تیمهای DevOps میتوانند حضور SCTها را در هنگام عیبیابی رخداد یا انتشار گواهی با بررسی SCTهای تعبیهشده در گواهیهای PEM تأیید کنند.

مسیر پیشرو: تکامل اعتماد در اینترنت

CT راهحل نهایی نیست، بلکه یک پایه است. نوآوریهای آینده به پرکردن شکافهای باقیمانده اعتماد میپردازند.

در حالی که CT نقطه عطفی در شفافیت زیرساخت کلید عمومی وب بوده، اکوسیستم همچنان در حال تکامل است. پیشنهادها و ابزارهای آزمایشی متعددی برای پوشش نقاط کور CT و گسترش آن به حوزههای جدید اعتماد در راهاند:

رابط Static Sunlight: آوردن CT به محیطهای ایستا

یکی از نوآوریهای نوظهور، Static Sunlight است؛ ابتکاری برای دسترسپذیرکردن داده درج لاگ CT در محیطهایی که پرسوجوی بلادرنگ امکانپذیر نیست، مانند موبایل، اینترنت اشیا و زیرساخت لبه با اتصال محدود.

ایده این است که یک لاگ CT یا اثباتهای درخت مرکل بهصورت آفلاین اسنپشات شوند و سپس در کلاینتها یا مرورگرها تعبیه و بهصورت ایستا راستیآزمایی گردند. این رویکرد وابستگی به سرورهای زنده CT را کاهش داده و مسیرهای ممیزی با حفظ حریم خصوصی بیشتری فراهم میکند.

برای مثال، یک مرورگر میتواند هر چند روز یکبار اسنپشات Sunlight را دریافت کند و اثبات درج گواهی را ذخیره نماید تا راستیآزمایی SCT آفلاین بدون قربانیکردن شفافیت انجام شود.

اعتبارنامههای واگذارشده: کاهش مواجهه کلید

گواهیهای TLS با عمر طولانی ریسک عملیاتی ایجاد میکنند؛ اگر کلید خصوصی افشا شود، مهاجم میتواند ماهها خود را جای سرور جا بزند. اعتبارنامههای واگذارشده با اجازه به مالکان گواهی برای تولید اعتبارنامههای کوتاهعمر و یکبارمصرف که توسط گواهی اصلی امضا شدهاند، این ریسک را کاهش میدهند.

این اعتبارنامهها چند ساعت یا چند روز عمر دارند و از طریق دستدهی TLS توزیع میشوند. این رویکرد ریسک افشای بلندمدت کلید را کاهش میدهد، با کلیدهای موقت و شبکههای توزیع محتوا سازگار است و هماکنون توسط کلودفلر و موزیلا پشتیبانی میشود.

در کنار CT، این اعتبارنامهها همچنان قابل ثبت و پایش هستند و شفافیت حفظ میشود.

گواهیهای پساکوانتومی: تلاقی CT و رمزنگاری پساکوانتوم

با نزدیکشدن عصر محاسبات کوانتومی، الگوریتمهای سنتی مانند RSA و ECDSA در معرض خطرند. گذار به رمزنگاری پساکوانتوم امضاهای جدیدی مانند Dilithium یا Falcon را معرفی میکند، اما CT نیز باید همگام شود.

پژوهشها بر تقویت امنیت و تابآوری SCTها در چشمانداز رمزنگاری در حال تغییر تمرکز دارند. تلاشها شامل تعبیه SCTها در گواهیهای ترکیبی مقاوم در برابر کوانتوم و کلاسیک، افزایش مقاومت سرورهای لاگ در برابر اثباتهای جعلی کوانتومی و توسعه روشهای ممیزی ترکیبی برای رصد استقرارهای آماده پساکوانتوم است تا گذار به زیرساخت امن کوانتومی هموار شود.

گوگل پیشتر روی برخی دامنهها گواهیهای X.509 پساکوانتومی سازگار با CT را آزمایش کرده است.

پروتکلهای گاسیپ و ممیزی

CT امروز بر اصل «اعتماد کن اما راستیآزمایی کن» تکیه دارد؛ ممیزها و مانیتورها داوطلبانه سازگاری لاگها را بررسی میکنند. اما اگر لاگی بهطور گزینشی دروغ بگوید چه؟ اینجاست که پروتکلهای گاسیپ وارد میشوند.

تلاشهایی مانند CT روی DNS یا گاسیپ سراسری شبکه با هدف راستیآزمایی متقابل SCTها، شناسایی حملات نمای دوگانه و غیرمتمرکزترکردن اعتماد در حال توسعهاند. این حوزه برای سلامت اکوسیستم حیاتی است و ممکن است در آینده برای مرورگرها و مراکز صدور گواهی الزامی شود.

بازاندیشی حاکمیت مراکز صدور گواهی: فراتر از ARPKI

پژوهشهایی نیز برای بازطراحی کامل انتخاب و حاکمیت مراکز صدور گواهی در جریان است، از جمله الزام به همامضایی چند مرکز برای هر گواهی، ایدههای مبتنی بر بلاکچین برای پیوند نام و گواهی و ثبت CT مبتنی بر محیطهای امن سختافزاری برای افزایش تغییرناپذیری.

اگرچه این رویکردها هنوز فراگیر نشدهاند، نشاندهنده تمایل به توزیع اعتماد و دوری از نقاط شکست واحد هستند، بهویژه در جهانی که رویدادهای ژئوپولیتیک یا اقتصادی میتوانند استقلال مراکز صدور گواهی را تحتتأثیر قرار دهند.